REGOLAMENTO (UE) 2017/745 DEL PARLAMENTO EUROPEO E DEL CONSIGLIO

7 Dicembre 2017Guida sotto l’effetto di droghe: cosa cambia per la Cassazione?

13 Dicembre 2017L’INVESTIGAZIONE ATTRAVERSO LA SOCIAL NETWOR ANALYSIS

L’INVESTIGAZIONE ATTRAVERSO LA SOCIAL NETWOR ANALYSIS

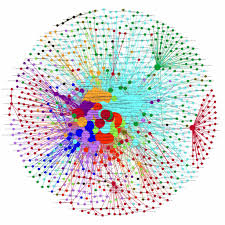

Nell’attuale contesto investigativo, le esigenze di analisi rivolte allo studio delle caratteristiche tipiche delle reti criminali impongono di considerare metodologie e strumenti che facciano del calcolo statistico e computazionale il loro punto di forza.

Il ruolo crescente che gioca la Social Network Analysis nella risoluzione dei crimini non solo ha aumentato la domanda di strumenti tecnologici, ma ha offerto anche opportunità illimitate alle nuove strategie di analisi precedentemente non disponibili. Vengono realizzati software che, da una parte rendano possibile la sua applicazione su una gran mole di dati e dall’altra, consentano di utilizzare nuove tipologie di misurazione dei dati, non ancora applicate nell’analisi di Intelligence, ma che sono estremamente efficaci nello svelare i modelli strutturali sottostanti le reti criminali e nel fornire quindi dei validi suggerimenti per la soluzione dei casi.

La criminalità sviluppa solitamente dinamiche e comportamenti tipici e sfrutta le connessioni sociali tra i soggetti coinvolti. Per comprendere meglio il mondo criminale e attivare strategie di prevenzione e contrasto alle sue attività, vengono condotti degli studi volti a scoprire schemi regolari della struttura e del flusso delle informazioni e quindi ad individuare dei “modelli” di analisi che consentano di identificare delle reti criminali con caratteristiche comuni.

Questo tipo di analisi richiede innanzitutto la capacità di integrare dati provenienti da molteplici eventi criminali e da più fonti. Una sovrabbondanza di dati che può produrre poco valore. Si hanno cioè grandi volumi di “dati grezzi” raccolti da più fonti: registrazioni telefoniche, conti bancari e transazioni, vendite di veicoli, relazioni di sorveglianza, solo per citarne alcune, però mancano sofisticati strumenti e tecniche di analisi per utilizzarli in modo efficace ed efficiente.

Cerchiamo di capire le metodologie attualmente impiegate in tale contesto e i nuovi orientamenti che stanno emergendo rispetto a questo tipo di esigenza.

Attualmente, lo studio delle reti in ambito investigativo, come ad esempio quello sulle reti criminali (terrorismo, narcotraffico, frode, bande criminali correlate, furto d’armi e altro), viene condotto principalmente con strumenti di analisi che presuppongono un approccio relazionale e visuale ai dati raccolti, chiamato Link Analysis.

Questo metodo, sviluppato da ANACAPA negli anni ’60, consente di rappresentare le informazioni tramite diagrammi, usando Entità e Collegamenti. I vantaggi sono notevoli:

- facilita la comprensione delle informazioni, grazie alla visualizzazione grafica delle entità coinvolte e dei legami fra queste, altrimenti non facilmente individuabili;

- semplifica scenari articolati e complessi;

- permette l’analisi temporale di catene logico-temporali, utile se si pone l’enfasi sulla sequenzialità degli eventi;

- svela collegamenti nascosti;

- agevola la sinergia tra fonti. Grazie alla presenza di Layer semantici e algoritmi che normalizzano i dati, è possibile collegare automaticamente le informazioni, indipendentemente dal sistema e dalla fonte di provenienza (Banca Dati privata, pubblica, Internet, tabulati telefonici e/o telematici, estratti conto bancari, ecc.).

A questo approccio si associa la metodologia di analisi delle relazioni sociali, nota come Social Network Analysis (SNA) o analisi delle reti sociali, sviluppatasi a partire dai contributi di Jacob Levi Moreno, fondatore della sociometria.

Nella teoria delle reti sociali, la società è studiata come una rete di relazioni fra gli individui che ne fanno parte. Le interazioni fra i vari attori modificano reciprocamente i loro comportamenti. Lo scopo principale dell’analisi di network è quello di individuare e analizzare i legami (ties) tra gli individui (nodes). Per comprendere le reti e gli elementi che ne fanno parte e quindi avere una vista sui ruoli e sui raggruppamenti, si ricerca la centralità di un’entità all’interno della rete, misurandone la posizione.

Tale attività di mappatura aiuta a comprendere il comportamento globale di una rete e la sua capacità di raggiungere gli obiettivi chiave e consente di valutare le caratteristiche dei singoli nodi o delle strutture che questi creano mediante le relazioni, caratteristiche molto spesso non immediatamente riconoscibili. Un esempio può essere l’individuazione di una più piccola sotto rete operante all’interno di una rete più grande. L’applicazione di questa metodologia all’analisi delle organizzazioni criminali ha come presupposto il fatto che i crimini sono svolti principalmente da più soggetti che, collaborando, possono formare gruppi e giocare ruoli diversi.

Risulta fondamentale capire chi conosce chi e chi fa affari con chi.

In una rete di traffico di stupefacenti, per fare un esempio, i diversi gruppi possono essere responsabili della gestione della fornitura di droga, della distribuzione, della vendita, del contrabbando e del riciclaggio di denaro. In ogni gruppo ci può essere un leader che comanda e fornisce meccanismi di direzione agli altri, così come i gatekeepers che assicurano che le informazioni e le merci circolino efficacemente tra i gruppi.

Le metriche della social network analysis, sono:

- Il Degree, che consente di trovare le entità più attive all’interno della rete, considerando quelle che hanno il maggior numero di collegamenti diretti rispetto alle entità presenti.

- La Closeness, utile per individuare l’entità che raggiunge gli altri componenti della rete in maniera più rapida.

- La Betweenneess che individua l’entità che svolge il ruolo strategico di veicolare e controllare il flusso di informazioni in zone differenti della rete. Sono i cosiddetti gatekeepers, gli “intermediari”, di cui si è fatto cenno in precedenza.

- l’Eigenvector per determinare l’entità con un ‘forte capitale sociale’, in quanto connessa con persone chiave, molto attive, in grado di esercitare una grande influenza nelle scelte degli individui.

- il K-Core che identifica le comunità, cioè dei piccoli gruppi di soggetti fortemente coesi all’interno di una rete più vasta.

Questi algoritmi si applicano al network per individuare dei pattern, cioè delle caratteristiche tipiche, modalità di comportamento specifiche, che possono essere contestualizzate alle reti criminali.

Nell’analisi dei network sono da considerare anche la Link Direction (direzione del collegamento) e la Link Weightings (pesatura del collegamento). La prima risulta fondamentale quando si analizza del traffico telefonico o delle transazioni bancarie, per comprendere la direzione dei flussi; la seconda invece è utilizzata per attribuire un’importanza diversa ai legami tra le entità come, ad esempio, gli affiliati di un’organizzazione criminale. Pesando le relazioni fra le persone e i percorsi costruiti da queste all’interno della rete, si può comprendere meglio il ruolo che ciascuno ricopre al suo interno.

L’esigenza di analizzare reti sempre più complesse, per tipologia di dati e dimensioni, ha condotto la ricerca, sia in ambito aziendale che universitario, ad investire notevoli risorse nello studio di algoritmi per il calcolo degli indici sempre più efficienti in termini di vincoli di tempo e di memoria.

In particolare, tali studi sono volti al superamento dei seguenti limiti oggettivi:

- la quantità di dati da analizzare;

- l’ambiguità delle reti;

- l’evoluzione nel tempo delle reti;

- la non attendibilità dei dati stessi.

Sempre nell’ambito dell’analisi del traffico telefonico, un altro pattern interessante e già conosciuto è il “Palo”, che coincide con l’utenza che impegna la stessa cella o il gruppo di celle della medesima zona e negli stessi orari di altre utenze attenzionate. Nel concreto è il classico caso del rapinatore che funge da palo, appunto, perché rimane nelle vicinanze della zona nella quale avviene la rapina, per avvisare i complici in caso di imprevisto. L’analisi, in questo caso, si concentra sulla rappresentazione temporale delle telefonate e sul legame con le celle.

Altri dati fondamentali da analizzare sono:

- la direzione dei collegamenti;

- l’impegno della cella;

- la fascia oraria.

Con il supporto di una tecnologia robusta, l’analisi delle reti sociali può diventare uno strumento ricco e affidabile nel tempo e i risultati prodotti risultare fruibili all’interno di qualsiasi ambiente operativo di polizia.

La spinta attuale muove quindi verso il suo potenziamento, mediante lo studio di nuove architetture hardware rispondenti ai criteri suggeriti.

A cura di Studio Galileo